Cybersecurity

Projekte

%

Verfügbarkeit

%

Erfahrung

Cybersecurity (OT/GA)

Digitaler Schutz für Ihre Produktion: OT-Cybersecurity nach IEC 62443.

Die Vernetzung Ihrer Industrieanlagen schafft Effizienz, aber auch neue Risiken. Wir schützen Ihre Produktion vor Cyberangriffen, sichern die Anlagenverfügbarkeit und sorgen für eine robuste Abwehr -

praxiserprobt und auf den Maschinen- und Anlagenbau zugeschnitten. Wir übersetzen die abstrakten Anforderungen der Cybersicherheit in konkrete, technische Lösungen für Ihre Produktionsumgebung.

Was bringt Ihnen das?

Schutz vor Produktionsausfällen: Gezielte Sicherheitsmaßnahmen wie die Segmentierung von Netzwerken und die Härtung von Steuerungssystemen minimieren die Angriffsfläche und verhindern, dass ein Vorfall zu einem kostspieligen Stillstand führt.

Sicherheit für Mensch und Umwelt: In der Prozessindustrie kann die Manipulation von Steuerungssystemen katastrophale Folgen haben. Wir sorgen dafür, dass Ihre sicherheitsgerichteten Systeme (Safety) vor digitalen Bedrohungen geschützt sind und die Integrität Ihrer Prozesse jederzeit gewährleistet ist.

Erfüllung von Normen und Gesetzen: Regularien wie die NIS-2-Richtlinie und das IT-Sicherheitsgesetz fordern nachweisbare Sicherheitsmaßnahmen. Wir helfen Ihnen, die Anforderungen der IEC 62443 pragmatisch umzusetzen und Ihre Compliance sicherzustellen.

Leistungsbausteine

Security Assessment & Risikoanalyse: Identifikation aller vernetzten Systeme (ICS/OT-Assets), Schwachstellenanalyse, Risikobewertung und Schutzbedarfsfeststellung.

Konzeption sicherer Architekturen: Entwicklung eines Defense-in-Depth-Konzepts und Zonen-/Conduit-Modells nach IEC 62443 zur logischen Segmentierung des Produktionsnetzwerks.

Netzwerk- & System-Härtung: Konfiguration von Switches und Firewalls, Deaktivierung unnötiger Dienste auf SPSen/HMIs und Etablierung eines OT-Patch-Managements.

Systeme zur Angriffserkennung (SzA/IDS): Implementierung von Technologien zur frühzeitigen Erkennung von Cyberangriffen auf Ihre OT-Systeme.

Organisatorische Maßnahmen: Erstellung von Security-Richtlinien, Awareness-Schulungen für Mitarbeiter und Erstellung eines Incident Response Plans.

Unser Vorgehen

1. Security Assessment:

Wir identifizieren alle vernetzten Systeme, decken Schwachstellen auf und bewerten die Risiken risikobasiert nach IEC 62443.

2. Schutzbedarfsfeststellung:

Wir definieren die zu erreichenden Security Levels für verschiedene Anlagenbereiche.

3. Architektur-Konzept:

Wir entwickeln ein Defense-in-Depth-Konzept mit klaren Zonen und kontrollierten Übergängen (Conduits).

4. Implementierung technischer Maßnahmen:

Netzwerk-Härtung, System-Härtung und Einrichtung der Angriffserkennung im laufenden Betrieb.

5. Organisatorische Maßnahmen:

Erstellung von Richtlinien, Schulungen und Notfallplänen.

6. Nachweis & Dokumentation:

Erstellung aller notwendigen Nachweisdokumente für Audits und Behörden (BSI, NIS2).

Ihre Ergebnisse

- OT-Security Assessment Bericht

- Risikobehandlungskonzept

- Netzwerk- und Zonenkonzept (IEC 62443)

- Härtungsprotokoll

Security-Richtlinien & Incident Response Plan

Audit-Nachweisdokumente

Referenzen

Kläranlage Völklingen: Von Siemens S5 auf S7 – Steuerungsmigration und Energieoptimierung für eine Großkläranlage

Kläranlage Völklingen

S5-auf-S7-Migration und energetische Optimierung der Heizungs- und Klimasteuerung

Arla Foods Pronsfeld: Automatisierung und Sicherheitstechnik für ein neues Verwertungscenter

Arla Foods – Werk Pronsfeld

Neubau eines Verwertungscenters mit eigenem Tanklager und Sicherheitstechnik

Nobo Automotive: Software-Standard für flexible und zukunftssichere Finishanlagen

Nobo Automotive Systems

Entwicklung eines Software-Standards für Finishanlagen

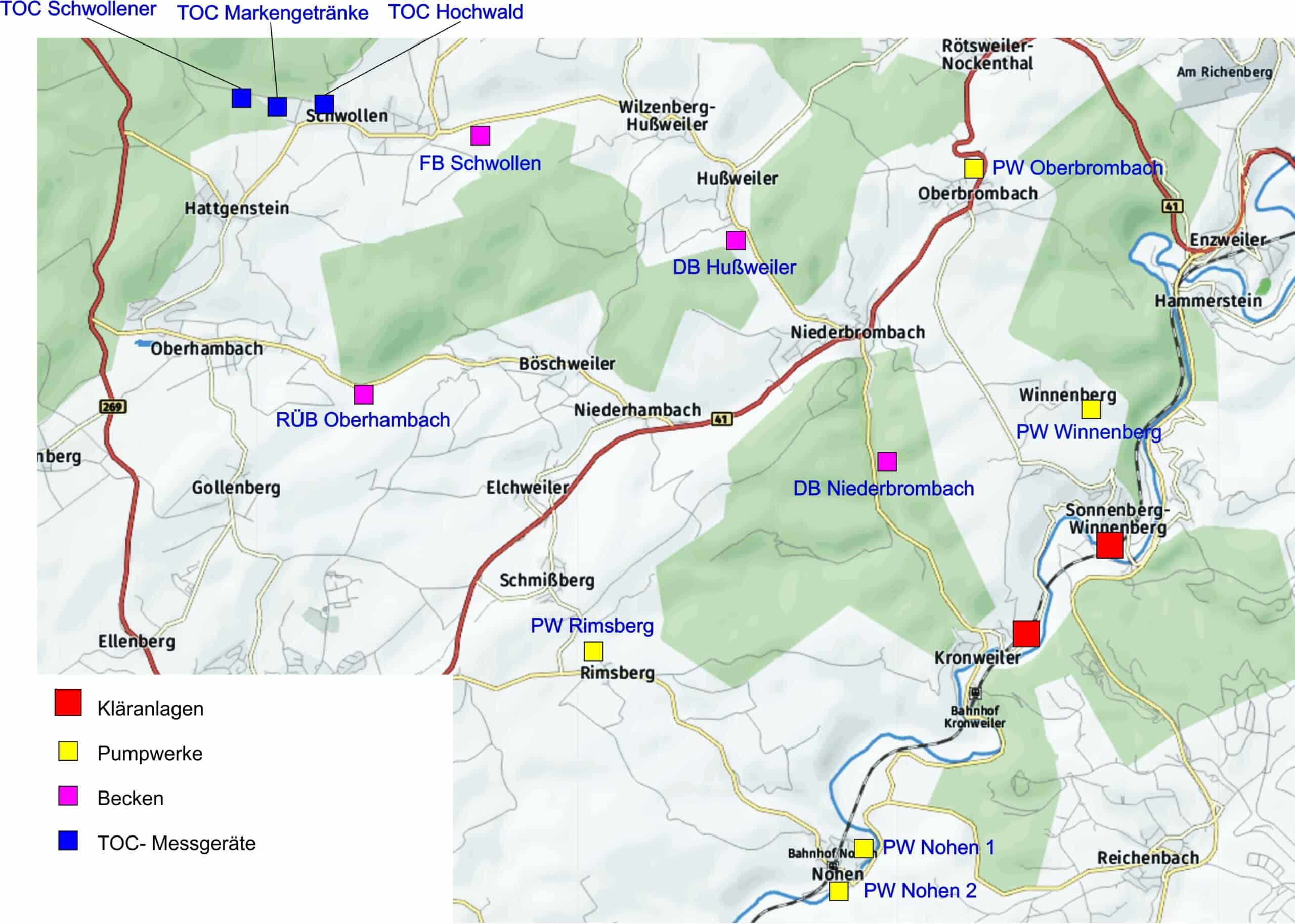

Kläranlage Kronweiler: Vollständige Erneuerung der Leittechnik im laufenden Betrieb

Kläranlage Kronweiler

Modernisierung der Leittechnik im laufenden Betrieb

FAQ

Anlagenerneuerung & Modernisierung

KONTAKT

Projekt geplant? Kontaktieren Sie uns.

Georg Sorg

Head of Commercial / Leiter Vertrieb & Marketing Head of Growth / Leiter Markt & Wachstum

Ihre Anlage, unsere Lösung.

Lassen Sie uns gemeinsam

das Potenzial Ihrer Anlage heben.